Die Anforderungen an moderne IT-Infrastrukturen entwickeln sind zunehmend dynamisch und erfordern flexible und modulare Lösungen. Dabei spielen bedarfsorientierte Konzepte und skalierbare technische Ansätze eine wesentliche Rolle. Hinzu kommt mit der EN 50600 die erste europaweit länderübergreifende Norm, die mit einem ganzheitlichen Ansatz umfassende Vorgaben für die Planung, den Bau sowie das Management und den Betrieb eines Rechenzentrums macht. Vielfältige Anforderungen also, die durch den Einsatz integraler Sicherheitslösungen erfüllt werden können.

Mit modernen IoT-Systemen und Ansätzen wie SDH (Software defined Hardware) lassen sich gewerkeübergreifende sowie standardisierte Systeme darstellen. Die etablieren sich heute bereits zunehmend, denn sie können – im Gegensatz zu konventionellen Einzelsystemen – diesen Anforderungen mit nur geringen planerischen und materiellen Aufwendungen gerecht werden.

Ein so konstruiertes digitales Sicherheitssystem basiert auf einer modularen Software. Diese ist sowohl auf den einzelnen Hardwarekomponenten als auch auf virtuellen Maschinen lauffähig. Ein solches Systemdesign erlaubt ein individuelles Maß an Redundanz und Verfügbarkeit.

Ein Lösungsverbund statt viele klassische Gewerke

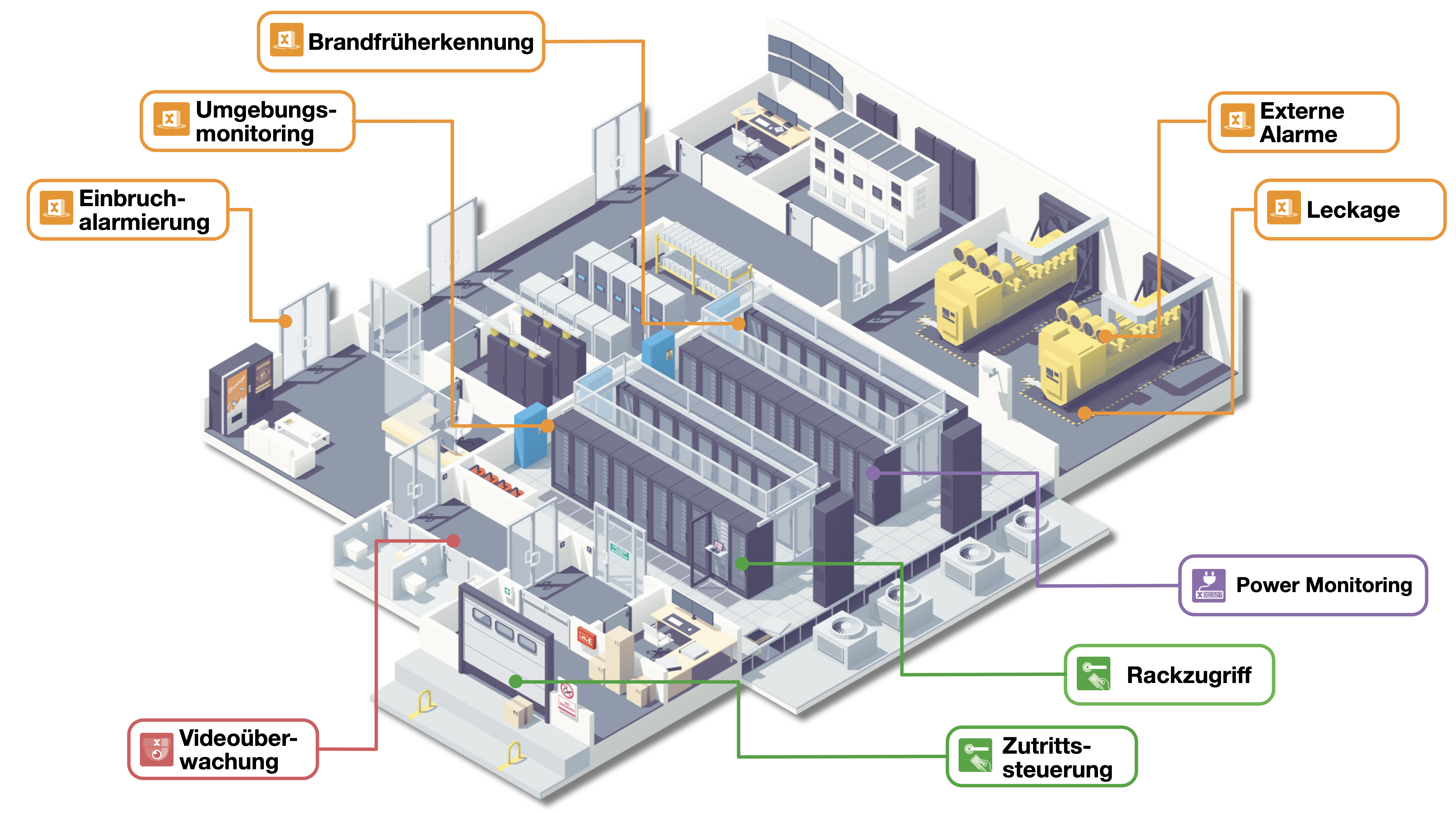

Dabei können einzelne Systemkomponenten autark als auch im skalierbaren Verbund betrieben werden. Die klassischen Gewerke verschmelzen so zu einem Lösungsverbund. Zum Beispiel werden Funktionen aus der Einbruchmeldetechnik, Zutrittskontrolle und Videoüberwachung in einer Systemkomponente kombiniert. Eine solche Reduzierung von Schnittstellen zwischen Systemen und Gewerken ist essenziell, da diese oft einen hohen Aufwand im Projekt erzeugen. Der Einsatz integraler Systemlösungen auf IoT-Basis minimiert den Aufwand sowohl bei der Planung, im Betrieb, als auch bei späteren Software-Updates.

Auch reduziert sich der Installations- und Koordinationsaufwand dank standardisierter und gewerkeübergreifender Systeme maßgeblich. Damit nicht genug. Der Einsatz von kombinierten Sicherheitssystemen verringert die Anzahl der Hardwarekomponenten deutlich – ein maßgeblicher Beitrag zur Nachhaltigkeit in der Sicherheitstechnik und natürlich im gesamten Data Center.

Flexible Anpassung, problemlose Erweiterung oder Reduzierung

Die Topologie solcher digitalen Sicherheitssysteme lässt eine flexible Anpassung an sich ändernde Anforderungen zu. Erweiterungen oder Reduzierungen der Anlagenbeschaffenheit können jederzeit unterbrechungsfrei und einfach umgesetzt werden. Solche Systeme zeichnen sich durch den Einsatz von SDH (Software defined Hardware) mit einer nahezu unbegrenzten Kompatibilität aus.

Durch den gezielten Einsatz von innovativen Hardwarekomponenten und fachgerechter Installation werden die Compliance-Anforderungen der ISO/IEC 22237 (EN 50600) und die gewerkespezifischen Normen, auf welche die EN 50600 verweist, erfüllt. Bei dem Einsatz der hier beschriebenen IoT-Software ist sogar in verschiedenen Bereichen eine Übererfüllung der Anforderungen möglich, da auch optionale Anforderungen durch den SDH-Ansatz komfortabel und einfach ermöglicht werden.

Geringerer Aufwand, geringere Kosten

Betrachtet man den gesamten Lebenszyklus einer solchen Anlage, ist die längste Phase der eigentliche Betrieb. Hier können alle administrativen Arbeiten mit nur einem System eines einzigen Herstellers bewältigt werden. Das funktioniert dank zentralen Nutzerberechtigungen sowie digitaler, revisionssicherer Dokumentation sämtlicher Ereignisse und relevanter Informationen. Nun wird das bereits angesprochene Ass ausgespielt: Durch den modularen und flexiblen Aufbau dieser digitalen Sicherungssysteme kann auf Entwicklungen wie Erweiterung, Nutzungsänderung oder Reduzierung der Anlage einfach und bedarfsorientiert reagiert werden. Diese im Betrieb notwendigen Anpassungen im Bereich der Hardware können jederzeit unterbrechungsfrei und sicher durchgeführt werden. Regelmäßige Software-Updates unterstützen den Prozess. Auch der Instandhaltungsaufwand verringert sich. Es liegt auf der Hand: Der personelle, koordinativer und materielle Aufwand und damit auch die Kosten für sämtliche Instandhaltungsmaßnahmen eines kombinierten digitalen Sicherheitssystem sind wesentlich geringer als bei unterschiedlichen konventionellen Systemen.

Solche Systeme verfügen über eine Zentrale (Main Device). Diese kann weitere kombinierte Nebenstellen (Satelliten) über das Netzwerk aufnehmen und – basierend auf modernen Webtechnologien – zentral bedienen und managen. Die Anlagen genügen höchsten netzwerktechnischen Sicherheitsstandards und sind in der Lage, digitale Schnittstellen für diverse Kontakte, Melder, Schlösser sowie Alarmgeber aufzunehmen. Verschlüsselte HTTPS/TLS Kommunikation und zertifikatsbasierte Authentifizierung nach IEEE 802.1x setzen den aktuellen Standard. Weiterhin findet hiermit eine logische Trennung der Netzwerke zwischen der Technik für Melder, Kameras, Switche etc. und der Bediener bzw. Alarm-Empfangszentrale statt.

Solche Systeme besitzen einen hohen Standardisierungsgrad und verfügen über einheitliche, leistungsstarke Hardwarekomponenten. Die Software entscheidet hier über die Funktionalitäten (Software defined Hardware) und ist damit immer kompatibel und unbegrenzt skalierbar.

Die Installation der Systeme erfolgt in gesicherten Bereichen (Schutzzonen) und ist gegen Sabotage geschützt und überwacht. Alarmmeldungen werden, neben der Signalisierung, auch an eine Alarm- Empfangszentrale weitergeleitet. Außer der Standardmeldung über E- Mail oder SMS besteht die Möglichkeit, Meldungen über VdS 2465 (TCP) mittels Meldelinien an eine Empfangszentrale überwacht zu versenden.

Die moderne Technik ermöglicht ebenso Alarmierungen per Push-Nachricht oder App- Alarmen. Ein weiterer redundanter Übertragungsweg ist durch den Einsatz eines 5G- Mobilfunk-Modems möglich.

Vielfältige Möglichkeiten im Browser oder via App

Um einzelne oder gesamte Sicherungsbereiche scharf oder unscharf zu schalten, kommen Wand- oder Türleser zum Einsatz. Die Browser-basierte Administrationsoberfläche bietet vielfältige Möglichkeiten, wie etwa die Scharf- Unscharfschaltung im Webbrowser oder per App durchzuführen. Damit wird die Zwangsläufigkeit sichergestellt. Das bedeutet, dass sich keine Person mehr in den Sicherungsbereichen aufhält.

Als Leseverfahren für die Wand- oder Türleser werden ausschließlich nicht kompromittierte Leseverfahren wie MifareDESFire EV1/2 oder LEGIC advant inkl. spezifischer Kundenschlüssel verwendet.

Die integrierte Videoüberwachung dient zur Überwachung sämtlicher IT-Flächen, Technikräume, Flurbereiche sowie der Perimeterüberwachung im Außenbereich durch Netzwerk-Kameras. Die Bilder werden von einem digitalen Videorekorder gespeichert, der sich ebenfalls in geschützten Bereichen (Schutzzonen) befindet. Seine Informationen werden für mindestens 30 Tage gespeichert. Diese Bilder können auch an eine ständig besetzte Stelle übertragen werden. Zum sicheren Betrieb dieser Videoüberwachungsanlage erfolgt die Spannungsversorgung sämtlicher relevanten Komponenten über eine externe USV-Anlage. Auch hier steht die Netzwerksicherheit an oberster Stelle. Die Anbindung der IP-Kameras ist immer verschlüsselt (HTTPS mit Zertifikat), der Anschluss am Switch erfolgt ebenfalls über IEEE 802.1x mit authentifizierten Portzugriff. Alle Kameras werden, wie alle Netzwerkkomponenten, durch ein Netzwerkmonitoring überwacht. Selbstverständlich besitzen alle hier eingesetzten Kameras einen Manipulationsschutz, der beispielsweise das Abdecken erkennt.

Fazit: Ein System erfordert weniger Aufwand als mehrere

Das hier beschriebene Konzept stellt eine hochmoderne, innovative sowie modulare Lösung zur einfachen und normkonformen Realisierung von digitalen Sicherheitssystemen dar.

Durch die Kombination aus Zutrittskontrolle (ZKA) und Einbruchmeldeanlage (EMA) sowie zusätzlich einer Videoüberwachungsanlage (VÜA) stehen, neben einer einfachen und zentralen Bedienung, klar auch geringere Investitionskosten (CAPEX) für Hard- und Software sowie für die Installation im Vordergrund.

Auch im längsten Abschnitt eines Lebenszyklus solch einer Anlage, dem Betrieb, stehen klare Vorteile im Umgang mit nur einem System im Vordergrund. Dies sind geringere Instandhaltungs- sowie Betriebskosten (OPEX), denn ein System erfordert weniger Aufwand als mehrere.

Ein zusätzlicher positiver Effekt ist die deutliche Reduzierung von Hardwarekomponenten, was maßgeblich zur Nachhaltigkeit in der Sicherheitstechnik und im gesamten Data Center beiträgt und zudem die Gesamtkomplexität verringert.

Integrale Sicherheitslösungen können sich einfach und sicher den Anforderungen an Nutzung und Umfang anpassen und sind dabei immer State-of-the-Art.